セキュリティ強化のために二要素認証やeKYCを導入したものの、お客様から「ログインできない」「登録手順が分からない」という問い合わせが急増し、対応に追われていませんか?

また、高度な個人情報を取り扱うにあたり、社内の運用ルールが曖昧で漏洩リスクに不安を感じている現場も少なくありません。

セキュリティ要件の引き上げは、必然的に顧客の利便性低下とトレードオフの関係になります。システム側でどれほど強固な認証を導入しても、操作につまずいた顧客の受け皿となるのは常に私たちCSの現場です。

だからこそ、高度な技術を導入する時こそ、現場の運用ルールと顧客への案内導線の再設計が不可欠となります。

本記事では、本人確認技術とアクセス権限の仕組みを正しく理解し、セキュリティを担保しつつ顧客の自己解決を促し、現場の負担を最小化するFAQ設計と運用ルールの構築手順を解説します。

なぜ今、CS部門で「厳格な本人確認」が求められるのか

アカウント乗っ取りの手口とCSへの影響

近年、悪意ある第三者が正規のユーザーになりすましてサービスへ侵入する被害が相次いでいます。パスワードの使い回しを狙ったリスト型攻撃や、偽サイトへ誘導するフィッシング詐欺など、その手口は巧妙化しています。

アカウント乗っ取り対策とは?

他サービスから流出したIDとパスワードのリストを用いて不正ログインを試みる「リスト型攻撃」や、総当たりでパスワードを推測する「ブルートフォース攻撃」などの脅威から、ユーザーのアカウント情報を保護するための技術的・運用的な防御策全般を指します。

万が一アカウントが乗っ取られた場合、CS部門には「勝手に決済された」「身に覚えのない操作履歴がある」といった深刻なクレームが寄せられます。アカウントの即時凍結、被害状況の調査、そして不安を抱える顧客への丁寧な説明など、その対応負荷は甚大です。

ここで重要なのは、特定のシステムを導入したからといって乗っ取りを「完全に防げる」わけではなく、あくまでリスクを低減するものであると認識することです。システムが防げなかった際の「最後の砦」はCSになります。

技術的な防御策の限界を理解し、同一IPからの連続したログイン失敗など、異常な試行をCS側で検知して速やかにエスカレーションできる運用ルールの構築が不可欠です。

セキュリティと利便性のトレードオフ問題

セキュリティを強化するということは、顧客に対して「自分が本人であることの証明」をより厳格に求めることを意味します。認証のステップが増えれば増えるほど、操作のハードルは上がり、結果としてサービスの離脱率や問い合わせ数の増加を招くという構造的なジレンマが存在します。

「どこでつまずいたか」を可視化する問い合わせログの分析手法

このセキュリティと利便性のジレンマを現場の力で解消するには、ただ漠然と問い合わせに対応するのではなく、顧客のつまずきを定量的なデータとして分析する仕組みが不可欠です。

具体的には、CRM(顧客管理システム)上の問い合わせログに対して、「認証プロセスのどのステップか(例:SMS受信、身分証撮影、顔写真撮影)」「どのデバイス・OSか(例:iOS、Android、PC)」「エラーの種類(例:通信エラー、画質不鮮明、タイムアウト)」という3つの軸でタグ付けを行いましょう。

このタグ付けにより、「週末の夜間にAndroid端末で身分証の読み取りエラーが集中している(=夜間の室内照明の反射が原因かもしれない)」といった、単なる件数カウントでは見えない具体的なペイン(課題)が浮き彫りになります。

この分析結果こそが、FAQの改善や入力フォームの案内文(UI)を改修するための最強の武器となります。

なりすましを防ぐ技術の仕組み(二要素認証とeKYC)

知識・所持・生体を用いた「二要素認証」の実装

悪意ある第三者による不正ログインを防ぐための代表的な手段が二要素認証です。これは、パスワードのみに依存する従来の認証方法の脆弱性を補うものです。

二要素認証(2FA:Two-Factor Authentication)とは?

認証の3要素である「知識(パスワードや暗証番号)」「所持(スマートフォンやICカード)」「生体(指紋や顔認証)」のうち、異なる2つの要素を組み合わせて本人確認を行うセキュリティ技術です。

導入にあたっては、システム上の仕様をCSが正確に把握しておく必要があります。なぜなら、現場には「認証用SMSが届かない」「機種変更をして認証アプリが使えなくなった」といった、要素の欠落に関する問い合わせが必ず寄せられるからです。

こうした事態に備え、事前に「バックアップコードの取得・利用方法」や「代替の認証手段」といったリカバリー導線をFAQへ手厚く組み込んでおく設計が欠かせません。事前に抜け道を用意しておくことで、顧客のパニックを防ぎ、現場の対応工数を大幅に削減できます。

オンラインで完結する本人確認「eKYC」の仕様

金融機関や通信サービスなどを中心に導入が進んでいるのが、スマートフォンなどを利用してオンライン上で本人確認を完結させる技術です。

eKYC(Electronic Know Your Customer)とは?

「電子的本人確認」と訳され、スマートフォンで顔写真付き身分証と本人の容貌(セルフィー)を撮影して照合したり、身分証のICチップを読み取ったりすることで、非対面で厳格な本人確認を行う仕組みです。犯罪収益移転防止法などの法的要件を満たす手段として広く利用されています。

eKYCは非常に便利な技術ですが、同時にデバイスや環境に依存するエラーが多発しやすい領域でもあります。「カメラが起動しない」「照明の反射で身分証が読み取れない」といったデバイス起因のつまずきに対しては、FAQでの事前案内を充実させることがサポート工数削減に直結します。

推奨されるOSやブラウザの環境、光の反射を防ぐ撮影のコツなどを、画像や動画を用いて視覚的に分かりやすく提示しておくことが効果的です。

安全な顧客対応を実現する「アクセス権限の最小化」と運用

CS担当者の「アクセス権限の最小化」

強固な本人確認を経て取得した顧客の個人情報は、企業にとって極めて機密性の高いデータです。これらの情報をCS部門で扱う際、最も徹底すべきセキュリティの原則があります。

アクセス権限の最小化(PoLP:Principle of Least Privilege)とは?

すべてのユーザー、プログラム、システムプロセスに対して、その業務や目的を遂行するために必要となる「最小限の権限(データへのアクセス権や操作権限)」のみを付与するという情報セキュリティの基本原則です。

現場の運用において「業務が止まると困るから、念のため全員に管理者権限を付与する」というアプローチは非常に危険です。一次対応を行うオペレーター、複雑な案件を引き継ぐエスカレーション先、そして全体を統括する管理者とで、参照できる顧客情報を物理的・システム的に明確に切り分ける業務設計が必要です。

誰が、いつ、どの情報にアクセスできるのかを厳格にコントロールすることが、意図しない情報漏洩や内部不正、誤操作を防ぐ最大の防御策となります。

本人確認書類の安全な扱いと破棄のルール

eKYCのシステム判定でエラーとなった場合や、特別な事情がある顧客に対しては、例外対応としてCS担当者が目視で本人確認書類の画像データを確認するケースが発生します。

本人確認書類の扱いとは?

運転免許証やマイナンバーカードなど、機微な個人情報を含む画像データを取得し、本人確認のために保管・参照し、不要になった段階で安全に廃棄するまでの一連のライフサイクル管理を指します。

こうした高リスクなデータを扱う際は、現場の担当者のローカルPCへのダウンロードをシステム的に禁止することが鉄則です。必ず専用のセキュアなクラウド環境やCRM上でのみ確認を行い、確認作業が完了した後は即時破棄、あるいは個人情報部分の自動マスキング処理を行う運用を徹底します。

「気をつけて扱う」といった個人のモラルに依存するのではなく、「そもそも持ち出せない・残せない」というシステム的な制約と、厳格な運用ルールのセットを構築することが不可欠です。

セキュリティ強化に伴う「問い合わせ急増」を防ぐ導線設計

「ログイン・認証できない」を自己解決に導くFAQ設計

二要素認証やeKYCといった強固なセキュリティ施策を導入すると、安全性が高まる一方で認証プロセスは複雑化します。

その結果、正当なユーザーであっても「SMSが届かない」「顔認証が通らない」といった理由で、ログインや認証につまずくケースが必然的に増加します。

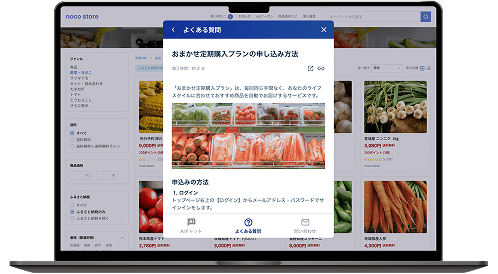

これまでスムーズに使えていたサービスで突然エラーに直面したユーザーは、強い焦りや苛立ちを感じるものです。この状態の顧客をパニックにさせず、スムーズに解決策を自己発見できる導線を作ることがCSの重要な任務となります。まずは、FAQのカテゴリ設計と検索キーワードの最適化を見直しましょう。

単に「よくある質問」の中に埋もれさせるのではなく、ログイン画面やエラー画面の直下にFAQへのリンクを配置することが有効です。開発部門と連携し、エラーメッセージの中に「エラーコード」と「そのエラーに直結するFAQへの直接リンク」を配置するようシステムを改修することが理想的です。

顧客がわざわざFAQサイトやヘルプセンターに移動し、自らキーワードを打ち込んで検索する手間を省く「問い合わせ導線の設計」こそが、顧客体験を損なわせないためのCSの腕の見せ所と言えます。

自動認証エラー時の適切な有人サポートへのルーティング

また、FAQをどれだけ整備しても自己解決できないケースがあります。

eKYCのシステム判定で弾かれてしまった顧客の中には、操作ミスではなく、システム側の限界(旧字体の認識エラーや特殊な身分証など)で行き詰まっている方も一定数存在します。こうした顧客を放置せず、スムーズに有人対応へ誘導するフロー設計も同時に必要です。

この際、画面上に機械的な「認証に失敗しました」という通知だけを出すのは悪手です。「なぜ失敗したのか(例:画像が不鮮明で文字が読み取れませんでした)」という具体的な理由と、「次にどうすればよいか(例:こちらのリンクから有人サポートによる目視確認をリクエストしてください)」という次のアクションを明確に提示するシナリオを用意しましょう。

エラーの理由と解決策がセットで提示されていれば、顧客の不満や不安は大きく軽減され、結果としてCSへの感情的なクレームを防ぐことができます。

CS起点で開発部門を動かす社内連携とUI改修の実例

「アクセス権限の最小化(PoLP)」の徹底や、エラー時の「FAQへの直接リンク配置」といった施策は、CS部門単独では完結しません。

システムの権限設定や画面の改修を伴うため、開発部門(エンジニアリングチーム)との強固な連携が必須となります。

しかし、開発部門は常に多数のタスクを抱えています。単に「お客様が困っているから直してほしい」と定性的に伝えるだけでは、優先度は上がりません。そこでCS担当者がすべきなのが、「問い合わせ対応コストの削減(ROI)」を根拠にした説得です。

たとえば、「現在の顔認証エラーによる問い合わせは月間〇件あり、オペレーターの対応工数に換算すると月額〇〇円のコストが発生している。エラー画面にFAQへのリンクを設置し、特定のカメラ設定を促すUI改修を行うことで、この問い合わせを半減でき、〇〇円のコスト削減と顧客満足度の向上が見込める」と定量的なデータ(前述のログ分析結果)を提示します。

このように、CS部門が取得したVOC(顧客の声)を「開発部門が動くべき合理的な理由」に変換して社内展開することこそが、現場担当者に求められる独自性の高い運用スキルと言えます。

まとめ

アカウント乗っ取り対策やeKYCといった高度なセキュリティ技術の導入は、システム要件を満たして終わりではありません。CS部門の運用設計とセットになって初めて、顧客にとって安全で使いやすいサービスとして機能します。

二要素認証やeKYCの導入による一時的な利便性の低下をカバーするためには、エラーが発生した際のリカバリー導線の構築と、自己解決を促すFAQの充実が必須です。

また、取得した重要な顧客情報の保護においては、アクセス権限の最小化(PoLP)を徹底し、現場担当者のモラルに依存しない厳密なシステム制限と運用ルールを設けることが求められます。

私たちが導入する技術の仕様を正確に理解し、顧客が躓きやすいポイントを先回りしてFAQやUIに反映させることが、CS部門の重要な役割です。

まずは、現状発生している認証関連の問い合わせログを詳細に分析し、「最もお客様が離脱しているステップ」の特定から始めてみましょう。現場の気づきが、より強固で優しいサービス体験を作ります。