「CS部門の在宅勤務を導入したいが、顧客情報の漏洩リスクが怖くて踏み切れない。」「在宅オペレーターに私物PC(BYOD)を使わせているが、家庭内のセキュリティ状態が完全にブラックボックス化している。」「監視ツールを導入しようとしたら、現場から、監視されているようで不快だと反発を受けてしまった。」

在宅勤務によるカスタマーサポートの立ち上げにおいて、このような壁にぶつかっていませんか。

目の届かない在宅環境で、現場のオペレーターに個人情報を扱わせる恐怖は痛いほどわかります。「誓約書を書かせたから大丈夫」「信頼しているから」という性善説に頼る運用は、企業と顧客を危険に晒すだけでなく、万が一事故が起きた際にオペレーター本人を守ることもできません。

システムで物理的に縛る部分と、明確なルールで運用する部分を切り分けない限り、在宅CSは必ず破綻します。

本記事では、在宅CS環境特有の構造的脆弱性を正確に理解し、エンドポイントセキュリティの技術的要件から、BYOD・覗き見防止の物理的対策、そして監視ツールと誓約書を用いた実効性のある運用ルールまで、情報漏洩を未然に防ぐ堅牢な体制構築の手順を網羅的に解説します。

在宅勤務における情報漏洩リスクとセキュリティ構造

オフィス環境と在宅環境の境界防御の崩壊

これまで多くの企業は、社内ネットワークという安全な「境界」を作り、その内側で顧客データを守るという境界防御モデルを採用してきました。しかし、在宅勤務においては、この前提が全く機能しません。

情報処理推進機構(IPA)のガイドライン等でも指摘されている通り、VPN(仮想プライベートネットワーク)経由で社内システムにアクセスしていたとしても、接続元である在宅端末自体がマルウェア等に侵害されていれば、安全なはずの社内ネットワーク全体へ被害が瞬く間に波及してしまいます。

オフィスの強固なファイアウォールに依存したシステム設計のまま、なし崩し的に在宅化を進めるのは自殺行為と言わざるを得ません。

システム側で「社外ネットワークからのアクセス時は、ファイルのダウンロード機能を強制的に無効化する」といった、データの持ち出しを物理的に防ぐシステム上の導線設計を組むことが、すべての出発点となります。

エンドポイントセキュリティの重要性と技術的要件

エンドポイントセキュリティとは?

社内ネットワークに接続される末端の端末群(エンドポイント)を、マルウェア感染や不正アクセスなどの脅威から保護するセキュリティ対策の総称です。

境界防御が通用しない環境においては、ネットワークの末端にあるPCやスマートフォンそのものをサイバー攻撃から直接守る技術的な防衛策が不可欠となります。

しかし、「高価なEDRを導入すれば情報漏洩は100%防げる」といった過度な期待を持つことは危険です。

EDR(Endpoint Detection and Response)とは?

端末での不審な挙動やファイル操作を常時監視・検知し、インシデント発生時の迅速な対応(隔離や原因究明)を支援するソフトウェアのことです。

ゼロデイ攻撃など、未知の脅威を完全にブロックすることは現在の技術では不可能であり、また、EDRの真の目的は、感染を防ぐこと以上に、感染後の「早期検知とネットワークからの即時隔離」による被害の最小化にあります。

この技術的限界を正確に理解した上で、多層的な防御網を構築することが求められます。

私物端末(BYOD)の扱いと物理的セキュリティ対策

BYODの脆弱性とVDI(仮想デスクトップ)によるデータ分離

在宅環境を迅速に構築するため、オペレーター個人の私物端末を業務利用させるケースがありますが、ここには計り知れない脆弱性が潜んでいます。

まず、BYOD環境において、ローカルドライブ(私物端末内)に顧客情報の保存を許可する運用は絶対に避けてください。家族との端末共有や、未承認アプリのインストールによる情報流出のリスクが制御できないからです。

BYOD(Bring Your Own Device)とは?

従業員が個人の所有するスマートフォンやPCなどの端末を、企業の業務に利用することです。コスト削減のメリットがある反面、セキュリティ管理が難しいという課題があります。

会社支給のセキュアな端末が用意できない場合は、VDIやDaaS(Desktop as a Service)を導入することが必須のセキュリティルールとなります。

VDI(Virtual Desktop Infrastructure)とは?

サーバー上に構築した仮想デスクトップ環境を、手元の端末から遠隔操作する仕組みのことです。データやアプリケーションはすべてサーバー側で処理されます。

「画面の描画だけを私物PCに転送し、実データは一切端末に残さない」という環境を構築することで、端末紛失時やマルウェア感染時の情報漏洩リスクを根本から絶つことができます。

覗き見防止と家庭内ネットワークのリスク管理

在宅CSにおけるセキュリティは、デジタルなサイバー攻撃への対策だけでは不十分です。物理的・環境的なリスクへの目配りも欠かせません。

在宅環境では、同居している家族であっても顧客情報を見せてはいけません。

業務を行う部屋を分けることが理想ですが、難しい場合は会社から「プライバシーフィルター(覗き見防止フィルム)」を支給し、装着を義務付ける運用ルールが必要です。

覗き見防止(ショルダーハッキング対策)とは?

PCの画面上に表示されている機密情報や顧客データを、背後や横から第三者に盗み見られないようにする物理的・技術的な措置のことです。

また、脆弱な家庭用Wi-Fiルーターを経由した情報流出や、カフェなどの公衆フリーWi-Fiからのアクセスも深刻な脅威となります。

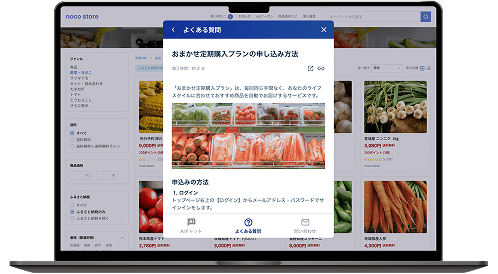

WPA3等の最新の暗号化規格を満たさない通信環境からの業務アクセスを固く禁止し、その基準をマニュアル(FAQ)に明確に定義して現場に周知徹底させなければなりません。

監視ツールと誓約書による運用ルールの徹底

監視ツールによるログ取得とプライバシーの境界

在宅環境で業務の品質とセキュリティを担保するためには、監視ツールの導入が効果的ですが、これには労務管理やプライバシー問題といった心理的ハードルが伴います。

監視ツールとは?

PCの稼働ログ、キーストローク、アクティブウィンドウの遷移、時には画面キャプチャを定期的に記録し、管理者が業務状況を可視化できるようにするソフトウェアのことです。

現場に対して単に「監視ツールを入れる」と通達すれば、必ず強い反発を招きます。

導入にあたっては、これが「サボりを監視するためのツール」ではなく、「万が一顧客情報が漏洩した際、現場のオペレーターが『私ではない』と身の潔白を客観的なログで証明するための強固な防御壁である」ということを徹底的に説明してください。

この目的の合意形成がないままツールを強制導入すると、ES(従業員満足度)は確実に崩壊し、離職の連鎖を引き起こします。

セキュリティ誓約書とインシデント発生時の緊急導線(SOP)

監視ツールと合わせて導入すべきなのが、機密情報の取り扱いや罰則規定を明記した法的文書と、緊急時のルールです。

誓約書は入社時にサインさせて終わりではありません。

誓約書とは?

企業が定めるセキュリティポリシーや在宅勤務の運用ルールに従うことを、従業員が法的に約束し署名する文書のことです。

本当に重要なのは、「PCの挙動がおかしい」「怪しいメールの添付ファイルをうっかり開いてしまった」というインシデント発生時に、オペレーターが怒られることを恐れず、即座にネットワークを切断し管理者にエスカレーションできる環境を作ることです。

この「心理的安全性と緊急報告の導線」が社内のFAQにSOPとして明確に整備されているかどうかが、被害を最小限に食い止めるための最終的な要となります。

SOP(Standard Operating Procedure)とは?

標準作業手順書のことで、平常時の業務フローだけでなく、セキュリティ事故(インシデント)などの異常発生時に取るべき具体的な対応フローを定めたものです。

在宅勤務のセキュリティを強固にする3つのアプローチ

在宅環境でのカスタマーサポート(CS)業務において、情報漏洩を完全に防ぐためには、「システム」「物理環境」「運用ルール」の3つの防衛線を組み合わせた多層的なアプローチが不可欠です

。従来の「オフィスの内側だから安全」という境界防御が通用しない以上、以下の視点で環境を再構築する必要があります。

1. システム・端末:データを持たせない「物理的遮断」と「末端防御」

在宅化において最も危険なのは、オペレーターの端末(ローカル環境)に顧客データが保存されてしまうことです。特に私物端末(BYOD)を利用する場合、VDI(仮想デスクトップ)などを導入し、「手元の画面には映るが、端末自体には一切データが残らない」仕組みを構築することが最優先事項となります。

また、どれほど気をつけていても未知の脅威を100%防ぐことは難しいため、万が一マルウェアに感染した際に被害を最小限に食い止めるEDR(エンドポイント保護)の導入が、最後の砦として機能します。

2. 物理・環境:死角となる「家庭内のリスク」の排除

サイバー攻撃への対策だけでは、情報漏洩は防げません。

在宅特有のリスクとして、同居家族による画面の覗き見(ショルダーハッキング)や、脆弱な家庭用Wi-Fiを経由した通信傍受が挙げられます。

プライバシーフィルターの装着義務化や、WPA3などの最新暗号化規格を満たした通信環境の指定など、デジタル以外の物理的・環境的な抜け穴を塞ぐ具体的な指示が必要です。

3. 運用・ルール:現場を縛るのではなく「守る」ための体制づくり

システム面を整えても、それを運用する人間のルールが曖昧であれば体制は必ず破綻します。

ここで重要なのは、監視ツールや誓約書を「現場を監視・処罰するためのもの」ではなく、「万が一の事故の際に、オペレーターの身の潔白をログで証明し、彼らを守るための盾である」と合意形成することです。

また、トラブル発生時に「怒られるから」と報告をためらわせないよう、心理的安全性を担保した緊急時の報告手順(SOP)を整備することが、被害拡大を防ぐ最大のカギとなります。

在宅CS環境のセキュリティ対策一覧

カスタマーサポート(CS)部門が在宅勤務環境を構築する際に必須となるセキュリティ対策を一覧表にまとめました。

システム的な防御だけでなく、物理的対策や運用ルールまで多角的なアプローチが必要となるため、網羅的に把握できるようカテゴリ分けして整理しています。

コンサルティング時のクライアント向け資料や、社内共有のチェックリストとしてご活用ください。

| カテゴリ | 対策項目 | 具体的な内容・実装方法 | 目的・期待される効果 |

| システム・端末 | VDI / DaaSの導入 | サーバー上で処理を行い、手元の端末には画面の描画のみを転送する仕組みの構築。 | 端末(ローカル)に顧客データを一切残さず、端末紛失やマルウェア感染時の情報漏洩を根本から防ぐ。 |

| システム・端末 | EDR(エンドポイント保護) | 各端末での不審な挙動やファイル操作を常時監視するソフトウェアの導入。 | 未知の脅威(ゼロデイ攻撃等)による感染後の「早期検知と即時隔離」による被害の最小化。 |

| システム・端末 | BYODの制限と制御 | 私物PC利用時のローカル保存の絶対禁止、または会社支給のセキュア端末への切り替え。 | 家族との共有や未承認アプリによる、管理者側で制御不能なリスクの排除。 |

| 物理・環境 | 覗き見防止対策 | プライバシーフィルター(覗き見防止フィルム)の支給と装着の義務化。業務スペースの分離。 | 同居家族や窓外からのショルダーハッキング(盗み見)による顧客情報の流出防止。 |

| 物理・環境 | 通信環境の指定 | WPA3等の最新暗号化規格を満たす家庭用Wi-Fi利用の義務化と、公衆フリーWi-Fiの利用禁止。 | 脆弱なネットワークを経由した通信傍受や不正アクセスのブロック。 |

| 運用・ルール | 監視ツールの導入 | 稼働ログ、キーストローク、画面遷移などの記録。「監視」ではなく「身の潔白の証明」として導入の合意を得る。 | インシデント発生時の客観的な原因究明と、現場スタッフを疑いや責任から守る盾の確保。 |

| 運用・ルール | 誓約書の締結 | 機密情報の取り扱いルール、ネットワーク環境の要件、罰則規定を明記した法的文書への署名。 | 企業と従業員間のルールの明確化と、法的拘束力による抑止力の向上。 |

| 運用・ルール | 緊急時SOPの整備 | 「怪しいと思ったら即切断・即報告」を徹底し、怒られる恐怖を排除した緊急エスカレーションフローの構築。 | 心理的安全性を担保した上での、インシデント発生時の初動スピード最大化と被害拡大の防止。 |

これら「システム・物理・ルール」の3要素は、どれか一つでも欠けるとそこからリスクが連鎖します。

システムで強制的に縛る部分と、明確なルールで人間の行動を管理する部分を切り分け、運用に落とし込むことが、安全な在宅CS環境構築のゴールと言えます。

まとめ

カスタマーサポート部門の在宅勤務環境におけるセキュリティは、社内ネットワークという従来の境界防御では通用しないため、端末単体を守るエンドポイントセキュリティ(EDR等)の導入が前提となります。

特にBYODを利用する場合は、VDI等を用いて端末内に物理的・論理的にデータを一切残さない環境を構築することが必須です。

さらに、覗き見防止フィルムの装着や、家庭内ネットワークの暗号化基準など、物理的・環境的リスクに対する明確な指定を行う必要があります。

また、監視ツールや誓約書の導入にあたっては、現場を縛るためではなく、オペレーター自身の身の潔白を守るためのルールであることを丁寧に説明し、合意形成を図ることが重要です。

在宅環境のセキュリティ構築は、システム部門と連携しなければならない技術的なハードルが高い領域です。

しかし、運用ルールを設計するのはCS管理者の仕事です。まずは現在在宅オペレーターが使用しているPCにおいて、顧客情報をローカル(デスクトップ等)にダウンロードできる仕様になっていないかという致命的な導線の確認を、今日システム部門に問い合わせることから始めてみませんか。

仕組みの穴を塞ぐことが、結果的にお客様と現場スタッフの両方を守る盾となります。